Контрольная работа: Протоколи передавання квантового ключа

3. Після прийому абонентом Б послідовності біт і відкидання невизначених позицій залишається N свідомо певних позицій, які й приймаються за "чорновий варіант" ключа.

При наступному уточненні чорнового варіанту ключа шляхом обміну певними даними у відкритому каналу абонентА и абонент Б можуть або одержати варіант ключа, придатний для спільного використання (shared key) (під час відсутності підслуховування приблизно половина отриманих ними даних може бути абсолютно корельованою), або відкинути чорновий ключ і повторити процедуру генерації і передачі квантового ключа.

Відкритим каналом зв'язку може бути будь-який канал зв'язку або Інтернет, на якому реалізований, наприклад, стандартний алгоритм RSA з відкритим ключем. Уточнення може складатися з наступних чотирьох етапів.

Оцінка помилки – абонент А повідомляє підмножину з K позицій чорнового варіанта ключа довжиною N і відповідні їм значення біт. Абонент Б також посилає їй біти, отримані у цих же позиціях.

Обоє ( абонент А и абонент Б) обчислюють по них помилку спостережень є на довжині підмножини K і схвалюють результат передачі квантового ключа, якщо e < eмакс (встановленого абонентом А в процесі конфігурації протоколу В92), або ні – у протилежному випадку, після чого процес передачі повторюється знову.

У випадку схвалення оголошена підмножина з K біт видаляється із чорнового варіанта ключа, і схвалений ключ довжиною N-K піддається процедурі узгодження.

• Узгодження – абонент А та абонент Б здійснюють процедуру узгодження схваленого ключа з використанням ітеративного алгоритму корекції помилок на основі контролю парності (наприклад, використовується спеціальний алгоритм CASCADE).

• Враховуючи, що процедура узгодження дозволяє, з одного боку, зберегти більше біт у підсумковій реалізації квантового ключа, а з іншого боку, істотно вповільнює процес, а значить, і швидкість передачі секретного ключа, потрібно підходити до її реалізації гнучко, віддаючи перевагу або підсумковій довжині (при дорогому квантовому каналі), або швидкості передачі ключа.

Якщо для погодженого ключа оцінка помилки e > eмакс , то процес передачі повинен повторитися знову, якщо ні, то погоджений ключ піддається процедурі підтвердження правильності.

• Підтвердження правильності – абонент А обирає L (наприклад, 10) випадкових підмножин X...XL і повідомляє Xi разом з показником парності біт у них.

• Абонент Б порівнює оголошені абонентом А парності біт і повідомляє їй, де вони в нього збігаються. Якщо деякі біти парності не збігаються, то процес передачі повинен повторитися знову; якщо всі біти збігаються, то ми одержуємо підтверджений погоджений ключ, що вже може розглядатися як ключ, придатний для спільного використання з імовірністю 1-2.

• Враховуючи, що це все-таки не повністю секретний ключ, він може бути підданий процедурі посилення таємності.

Посилення таємності – абонент А повідомляє опис випадково обраної хеш-функції f з деякого класу F, що потім може бути застосована до підтвердженого погодженого ключа для одержання підсумкового повністю випадкового ключа Xf = f(XA ) = f(XB ), де XA і XB частково секретні підпослідовності в {0,1}N -K , отримані після підтвердження правильності узгодженого ключа.

Ця процедура дозволяє, взагалі-то, одержати статистично секретний ключ.

У результаті абонент А и Б одержують ідентичні послідовності, які і є секретним ключем, за допомогою якого вони зможуть шифрувати й дешифрувати секретну інформацію й обмінюватися нею, використовуючи незахищений від прослуховування канал зв'язку. Зрозуміло, що всі дії, починаючи від передачі ПВПФ і закінчуючи її дешифрацією за допомогою секретного ключа, мають здійснюватися автоматично під управлінням комп'ютера.

Те, що чорновий варіант ключа вимагає такої серйозної перевірки, не дивно. Імпульси реальної послідовності, що генерується передавачем, можуть бути неоднофотонними, а самі однофотонні приймачі можуть мати великий рівень шуму спонтанної емісії.

Тому дані абонентів будуть розрізнятися навіть при відсутності факту підслуховування. Якщо ж такий факт можливий, то очевидно, що противник - Е в результаті підслуховування може одержати правильні відомості про поляризацію не більше ніж половини фотонів, оскільки їй не відомі всі базиси, використовувані абонентом Б.

Якщо в даних А и Б немає розбіжностей у результаті серії зазначених перевірок, то можна зробити висновок, що частина ключа, яка залишилася, містить мало помилок (якщо вони взагалі є), а абоненту Е відома лише мала частина ключа.

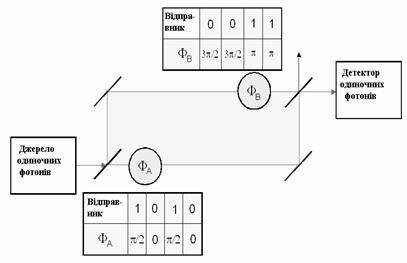

Однофотонні стани поляризації більш зручні для передачі даних на великі відстані по оптичних кабелях. Такого роду схема показана на рис. 3 (алгоритм В92; R. J. Hughes, G. G. Luther, G. L. Morgan, C. G. Peterson and C. Simmons, "Quantum cryptography over optical fibers", Uni. of California, Physics Division, LANL, Los Alamos, NM 87545, USA).

У алгоритмі В92 приймач і передавач створюють систему, що базується на інтерферометрах Маха-Цендера.

Відправник визначає кути фазового зрушення, відповідні логічному нулю і одиниці (FA=p/2), а приймач задає свої фазові зрушення для логічного нуля (FB=3p/2) і одиниці (FB=p). У даному контексті зміна фази 2p відповідає зміні довжини шляху на одну довжину хвилі використованого випромінювання.

Рисунок 3 – Реалізація алгоритму В92

Хоча фотони поводяться при детектуванні як частинки, вони розповсюджуються як хвилі. Вірогідність того, що фотон, посланий відправником, детектуватиметься одержувачем дорівнює

PD = cos2 {(FA - FB)/2} (1)

і характеризує інтерференцію амплітуд хвиль, що розповсюджуються по верхньому і нижньому шляхах (див. риc.4). Вірогідність реєстрації змінюється від 1 (при нульовій різниці фаз) до нуля.

Тут передбачається, що відправник і одержувач використовують фазові зрушення (FA, FB) = (0, 3p/2) для нульових біт і (FA, FB) = (p/2, p) для одиничних бітів (для алгоритму ВВ84 використовуються інші припущення).

Для реєстрації одиночних фотонів, крім ФЕУ, можуть використовуватися твердотільні лавинні фотодіоди (германієві і InGaAs). Для зниження рівня шуму їх слід охолоджувати.

Ефективність реєстрації одиночних фотонів знаходиться в діапазоні 10-40%. При цьому слід враховувати також досить високе поглинання світла оптичним волокном (~0,3-3ДБ/км).