Дипломная работа: Устройство аппаратного шифрования данных с интерфейсом USB

· Для этапов с первого по шестнадцатый, выполняется:

![]() (1.11)

(1.11)

![]() (1.12)

(1.12)

Переставить ![]() и

и ![]() (кроме последнего этапа);

(кроме последнего этапа);

· В последнем этапе, производится:

![]() (1.13)

(1.13)

![]() (1.14)

(1.14)

· Объединяются элементы ![]() и

и ![]() ;

;

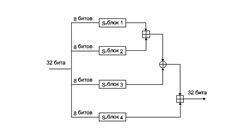

Рис. 1.8 – Функция F

Функция F (рис.1.8) представляет собой последовательность следующих действий:

· Разделить ![]() на четыре 8-битовых части: a, b, c и d;

на четыре 8-битовых части: a, b, c и d;

· Выполнить над a,b,c,d :

![]() (1.15)

(1.15)

Дешифрирование выполняется также, как и шифрование, но  используются в обратном порядке.

используются в обратном порядке.

В реализациях Blowfish, для которых требуется очень большая скорость, цикл должен быть развернут, а все ключи должны храниться в КЭШе данных.

Подключи рассчитываются с помощью специального алгоритма. Вот какова точная последовательность действий.

1. Сначала P-массив, а затем четыре S-блока по порядку инициализируются фиксированной строкой. Эта строка состоит из шестнадцатеричных цифр ![]() .

.

2. Выполняется XOR P1 с первыми 32 битами кл