Курсовая работа: Комплексная защита типовой локальной вычислительной сети

Кабели типа «витая пара» подразделяются на несколько категорий в зависимости от их пропускной способности. Пропускная способность витой пары зависит от точности соблюдения производственной технологии и строгости контроля степени скручивания проводов в процессе производства. Витая пара излучает радиосигналы, длина волны которых кратна длине одного витка. Пара, имеющая виток длиной 10 см, будет излучать первичные интерференционные волны с периодом 10 см.

Если различные пары в составе одного кабеля свиты одинаково, то их излучения будут интерферировать. Поэтому желательно, чтобы разные пары в кабеле имели витки такой длины, которая не приводила бы к образованию гармоник. В этом случае можно снизить помехи, наводимые парами друг в друге. Витые пары подразделяются на следующие категории:

Категория 1. Провода для передачи звуковой информации.

Категория 2. Новый тип проводов для передачи звука и последовательных данных.

Категория 3. Скорость передачи данных достигает 10 Мбайт/с (этого достаточно для сетей типа Ethernet или Token Ring с пропускной способностью 4 Мбайт).

Категория 4. Скорость передачи данных достигает 20 Мбайт/с (этого достаточно для сетей Token Ring с пропускной способностью 16 Мбайт).

Категория 5. Скорость передачи данных достигает 100 Мбайт/с (этого достаточно для сетей типа Fast Ethernet или CDDI).

Категория 6 (перспективная). Скорость передачи данных достигает 155 Мбайт/с (этого достаточно для сетей типа ATM-155).

Неэкранированные витые пары категорий 3 – 5 конструктивно спроектированы так, что не создают помехи друг в друге, но подвержены помехам от внешних источников. Кроме того, данные с них легко считываются с помощью других устройств. Сигналы в проводах витой пары принимаются расположенными вблизи от проводов индукционными усилителями или путем считывания наведенного сигнала (перекрестной помехи) с неиспользуемых пар. Декодирование данных, считанных с проводов, с помощью сетевых анализаторов представляет собой несложную задачу.

Экранированная витая пара довольно надежно защищена от помех, создаваемых внешними источниками, подобно витой паре категории 4. Однако для них актуальной является проблема перекрестных помех, поскольку степень скручивания в них проводов слабо контролируется в процессе производства. Из-за более высокой стоимости экранированная витая пара не очень широко используется в США, но пользуется большим спросом во многих европейских странах.

Политика применения кабелей типа «витая пара»

Рекомендуется все кабели типа «витая пара», находящиеся вне распределительных шкафов и не помещенные под фальшполами или подвесными потолками, протягивать внутри резиновых или пластиковых труб или пластиковых сетевых магистралей (кабельгонов). Стыки труб и магистралей целесообразно изолировать контровочной лентой или краской, нарушение которых должно указывать на попытки получения доступа к кабелям.

Закрашивайте швы между панелями подвесных потолков так, чтобы любое их несанкционированное вскрытие было заметно. После планового вскрытия нужно сразу же снова закрашивать их.

Рассмотрите возможность прокладки всех сетевых кабелей в потолочных кабельгонах, которые могут быть закрыты или опечатаны.

Все распределительные щиты и коробки должны быть заперты так же, как и помещения, в которых установлены компьютеры.

Сетевая топология типа «звезда»

Данные сети – самые распространенные на сегодняшний день. В сетях с топологией «звезда» каждый кабель подключается непосредственно к компьютеру и к концентратору. С этой точки зрения звезда представляет собой совокупность двухточечных соединений. По каждому из кабелей идет обмен только с одним компьютером (хотя иногда для разветвления сети в разрывы кабеля могут подключаться концентраторы).

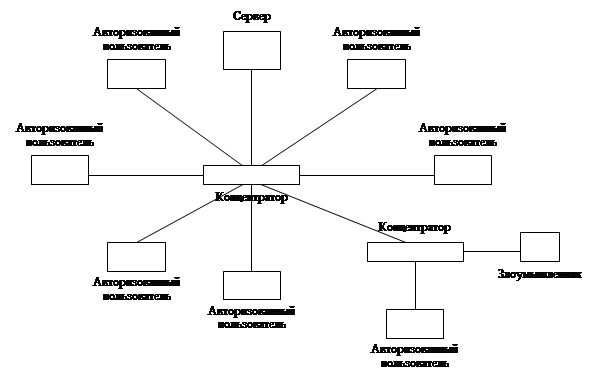

Основные проблемы звездообразных сетей связаны с незащищенностью портов концентратора и возможностью скрытого подключения концентратора вместо компьютера. В обоих случаях к сети без ведома администратора может быть подключен полнофункциональный компьютер. Эту проблему можно частично решить, обезопасив распределительные устройства. Однако выявить несанкционированное подключение концентраторов можно либо с помощью программного обеспечения мониторинга, либо путем прекращения работы всех сетевых компьютеров и последующего мониторинга потерь в каналах связи. На рисунке 2 показан вариант скрытого подключения концентратора в том месте, где должен быть компьютер.

Рисунок 2

Политика применения сетей типа «звезда»

Надежно перекройте доступ к распределительным шкафам и устройствам.

Поскольку посторонний может просто подключиться к одному из неиспользуемых Ethernet-портов концентратора, необходимо защищать эти порты либо аппаратным путем, либо путем установки сигнальных систем, контролирующих изменение состояния порта SNMP.

Защита неиспользуемых портов необязательно должна быть реализована на самом концентраторе. При изменении конфигурации сети без присмотра обычно остаются сетевые коннекторы. Необходимо внимательно следить, чтобы к таким коммутационным устройствам в незапертых помещениях не подключился никто из посторонних.

Следует всегда отключать неиспользуемые порты коммутатора для физических устройств. При переносе компьютера следует убедиться, что соответствующая сетевая магистраль отключена от концентратора.

Безопасность сетей на основе Windows NT

Общие сведения о сетях на основе Windows NT

Для функционирования системы защиты информации от несанкционированного доступа требуется механизм идентификации каждого пользователя. Поэтому в операционной системе Windows NT и построенных на ее основе доменах обязателен процесс входа в систему (logon).

Пользователь, как правило, вводит информацию о себе только раз — при входе в систему, получая после этого доступ к ресурсам, расположенным как в том домене, где он зарегистрирован, так и в других доменах Windows NT. При этом может показаться, что после входа пользователя в систему проверка подлинности больше не производится. Это впечатление обманчиво, и за кажущейся простотой обращения к ресурсам сети Windows NT скрывается сложный механизм постоянной проверки регистрационной информации о пользователе, срабатывающий каждый раз, когда он пытается получить доступ к ресурсам любого Windows NT-компьютера (и даже компьютера с операционной системой Windows 95, если доступ к его ресурсам контролируется доменом).

Естественно, такая система проверки требует постоянной передачи по сети информации об именах и паролях пользователей. Поэтому для грамотного обеспечения защиты сетей на базе Windows NT необходимо четко представлять процессы, лежащие в основе механизма проверки подлинности пользователей, и то, какая, когда и в каком виде регистрационная информация передается по сети.

Интерактивный и удаленный вход

Пользователь начинает работу в сети с интерактивного входа: он должен ввести свое имя и пароль, зарегистрированные в базе данных домена. Пользователь, вошедший в домен с Windows NT-компьютера, по завершении проверки подлинности получает из соответствующей базы данных уникальный идентификатор безопасности (SID), однозначно определяющий этого пользователя при работе с ресурсами того компьютера с Windows NT, с которого он вошел в систему. При входе в домен с компьютера с другими операционными системами, такими как Windows 95, пользователю, подлинность которого проверена контроллером домена, разрешается войти в сеть с определенным уровнем полномочий.

Удаленный вход имеет место, когда пользователь уже вошел в систему интерактивно и пытается установить связь по сети с другим Windows NT-компьютером. Это случается, например, при подключения к общему ресурсу через диалоговое окно Map Network Drive или по команде net use, при открытии совместно используемой папки на удаленном компьютере с помощью программы Windows NT Explorer или через диалогово