Курсовая работа: Розробка бази данних діяльності магазину "Автозапчастин"

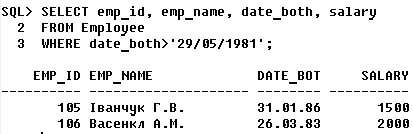

2.2) Вивести данні працівників, якім не більше 25 років.

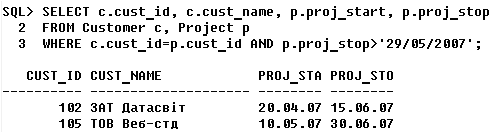

3.1) Вивести список компаній, проекти яких знаходяться в розробці.

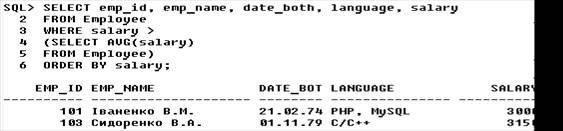

3.2) Вивести список працівників, які отримують з/п, вищу за середню.

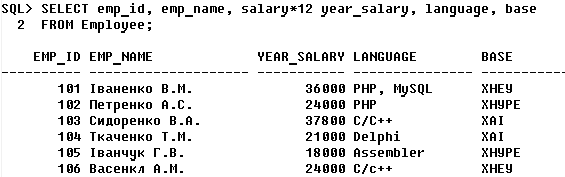

4.1) Вивести розміри річних окладів працівників.

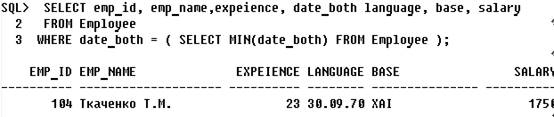

4.2) Вивести данні найстаршого працівника.

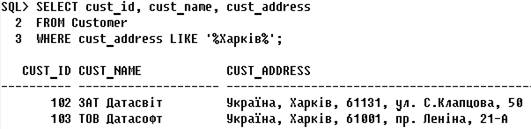

5.1) Вивести список замовників, офіс яких розміщується в Харкові.

5.2) Вивести список працівників, у котрих базовою мовою програмування не є PHP.

РОЗДІЛ7

РОЗРОБКА МЕХАНИЗМІВ ЗАХИСТУ ДАНИХ ВІД НЕСАНКЦІОНОВАНОГО ДОСТУПУ

Захист даних від несанкціонованого доступу припускає введення засобів, що перешкоджають витягу й відновленню даних деякими користувачами. Основний засіб забезпечення цього різновиду захисту даних полягає в тому, що користувачеві надається доступ не до всієї БД, а лише до деяким, певним адміністратором БД, частини даних. При цьому звертання до будь-яких інших даних для зазначеного користувача стає неможливим.

У деяких СУБД утримується додатковий засіб, що складається у визначенні для даних або груп даних замків керування доступом. Тоді звернутися до них зможуть лише ті користувачі, які знають ключі таємності, "відкриваючі" ці замки. Найпростіший варіант замка керування доступом - пароль.

Ще одна можливість захисту даних від несанкціонованого доступу пов'язана з кодуванням даних при відновленні й декодуванні при витягах. При цьому процедури декодування повинні бути доступні не всім користувачам. Перераховані засоби захисту від несанкціонованого доступу звичайно сполучаються: наприклад, на звертання до процедури декодування накладає замок керування доступом.

Крім цього, гарна продумана інформаційна політика безпеки разом з належним навчанням і тренуваннями поліпшать розуміння працівників про належну роботу з корпоративною бізнесом-інформацією. Політика класифікації даних допоможе здійснити належний контроль за розкриттям інформації. Без політики класифікації даних вся внутрішня інформація повинна розглядатися як конфіденційна, якщо не визначено інакше.

Так чином, під час необмеженого допуску до бази даних можливі такі дії над нею:

- читання існуючої інформації;

- змінення існуючох данних;

- добавка нових записів;

- видалення полів із записами.

Для захисту інформації від несанкціонованого доступу слід по-перше встановити політику компанії щодо захисту інформації з обмеженим доступом, провести з особовим складом компанії роз’яснювальну роботу щодо збереження даних для автонтифікації користувачів. Також слід розробити ранги доступу, при якому найвищі права надаються адміністратору БД та, наприклад, президенту компанії. Нижче – менеджерам, які вже будуть позбавлені деяких повноважень, ще нижче – рядові службовці, які можуть мати найнижчі права, а саме – перегляд деяких таблиць. Також, можливо примусово позбавити конкретного користувача деяких прав, або навпаки, надати їх.

РОЗДІЛ 8

ВИМОГИ ДО ТЕХНИЧНОГО ЗАБЕЗПЕЧЕННЯ

Передбачається, що база даних буде працювати у режимі клієнт-серверного додатку. Це передбачає, що сама база даних буде знаходитися на сервері, а доступ до її ресурсів буде надходити з клієнтських комп’ютерів користувачів. В такому випадку, слід зазначити, що на сервері повинне бути досить потужне технічне забезпечення, бо йому буде потрібно оброблювати запити, а саме – проводити вибірку інформації з присутньої на необхідну до відповідності з отриманого запиту. Відповідно, вимоги до комп’ютерів користувачів бази даних менш вимогливі. Рекомендовані характеристики ПК наведені нижче: