Реферат: Информация как предмет защиты

- ошибки в работе обслуживающего персонала;

- хищение и несанкционированная модификация оборудования;

- отключение электропитания;

- сбои оборудования.

В настоящее время не существует общепринятого определения термина «защищенность информации» в связи с различными аспектами его семантической интерпретации в прикладных исследованиях. В ряде случаев защищенность понимают как определенное состояние исследуемой системы, в других - как одно из ее свойств. Кроме того, в некоторых исследованиях и руководящих документах данный термин употребляется в качестве синонима безопасности информации, что вносит еще большую терминологическую неопределенность. Поэтому представляется целесообразным дать определение защищенности информации с позиций системного подхода. Системный подход предполагает комплексное рассмотрение исследуемого объекта как системы с учетом внутренних и внешних связей и основываясь на общих принципах сложности и цели.

Заметим прежде, что любой объект обладает определенными отличительными особенностями, характеризующими его отдельные стороны (аспекты). Особенности, выделяющие данный объект из совокупности других, являются свойствами этого объекта, которые могут меняться с течением времени, переводя объект из одного положения в другое. Положения объекта в каждый момент времени соответствуют различным его состояниям.

Интуитивно ясно, что защищенность информации не является собственно свойством определенного количества информации в отличие от, например, ценности, а зависит как от характеристик функционирования системы защиты, так и от характеристик функционирования системы нападения. Понятно также, что в различных случайных обстоятельствах действия каждой из противоборствующих сторон различны, различны и достигаемые ими эффекты. Следовательно, защищенность информации также может изменяться с течением времени и является свойством системы защиты информации (СЗИ) достигать целевого эффекта при взаимодействии с системой информационного нападения (СИН). При этом целевым эффектом СЗИ является та или иная степень защищенности информации, измеряемая соответствующей математической мерой. Очевидно, что часто используемое определение защищенности информации как некоторого состояния информационной системы применимо лишь в простейших моделях, не учитывающих динамику ее функционирования. В динамических моделях состояние защищенности представляет собой временной срез свойства защищенность информации и описывается значением соответствующего показателя в фиксированный момент времени.

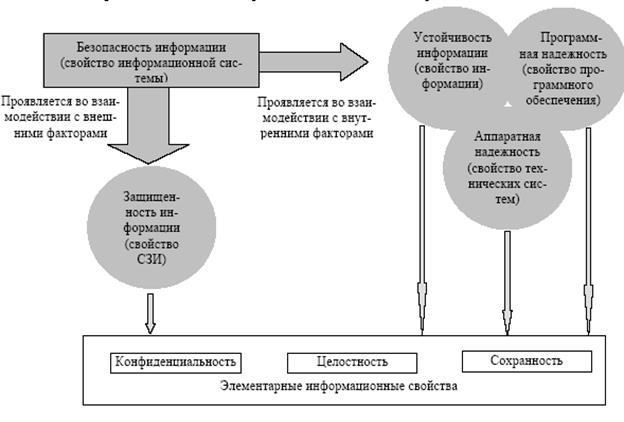

Свойство защищенность входит составной частью в более сложное свойство информационной системы - безопасность информации. Безопасность информации, применительно к техническим системам, кроме противоборства СЗИ и СИН в информационном конфликте, отражает и другие аспекты качества обрабатываемой, передаваемой и хранимой информации.

В свою очередь, декомпозиция свойства безопасность в соответствии с целями СИН по отношению к объектам защиты позволяет выделить элементарные информационные свойства - конфиденциальность, сохранность, целостность. При этом данные свойства зависят как от защищенности, так и от программной и аппаратной надежности, а также от информационной устойчивости. Применительно к свойству защищенности информации простейшие свойства определяются способностью системы защиты достигать той или иной степени соответствующих элементарных целевых эффектов, заключающихся в препятствии системе нападения получать, разрушать или искажать информацию.

Таким образом, иерархическую взаимосвязь основных свойств, субъектами проявления которых являются различные аспекты безопасности информации, представлена на рисунке.

Доступность входной информации нарушается при:

- неисправности технических средств (отсутствии систем резервирования аппаратуры, устройств бесперебойного питания);

- несвоевременном предоставлении документов при последовательной обработке одного и того же документа несколькими исполнителями;

- занятости программ обработки информации другим пользователем при отсутствии сетевой версии программы коллективного пользования.

Целостность выходной информации нарушается при:

- ручном вводе информации в ЭВМ при отсутствии внешнего независимого механизма контроля ввода информации;

- распечатке документов на принтерах общего пользования, когда распечатанный документ не сверяется с первоисточником;

- передаче информации по каналам связи без специальных средств поддержания целостности (ЭЦП, контрольных кодовых групп, других специальных идентификационных признаков);

- копировании документов без сверки полученных и исходных документов;

- регистрации документов в журналах (книгах, папках) учета без проверки соответствия учетных данных и исходных документов;

- хранении документов без специальных средств контроля целостности хранилищ документов (документы дня и другие папки документов);

- ручном раскассировании документов в раскладки клиентов;

- ручном пересчитывании купюр одним сотрудником без применения технических средств.

Конфиденциальность информации нарушается при:

- передаче и приеме информации по незащищенным системам телекоммуникаций и локальных сетей;

- ведении переговоров по телефонам МГТС;

- передаче и приеме факсов на аппаратах общего пользования по линиям МГТС;

- размножении документов без учета копий на технических средствах общего доступа;