Реферат: Настройка конфигураций TCPIP вручную

Существует два типа компьютерных сетей: одноранговые сети и сети с выделенным сервером. Одноранговые сети не предусматривают выделение специальных компьютеров, организующих работу сети. Каждый пользователь, подключаясь к сети, выделяет в сеть какие-либо ресурсы (дисковое пространство, принтеры) и подключается к ресурсам, предоставленным в сеть другими пользователями. Такие сети просты в установке, налаживании; они существенно дешевле сетей с выделенным сервером. В свою очередь сети с выделенным сервером, несмотря на сложность настройки и относительную дороговизну, позволяют осуществлять централизованное управление.

И все компьютерные сети или практически применяют (если так можно назвать базовые топологий) построения локальной сети:

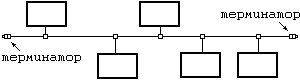

Топология «Шина»

|

??? ?????????? ???????????? ? ?????? ??????. ?? ??? ?????? ?????? ???? ??????????? ???????????. ?? ????? ????????? ???????? 10 ?????????? ???? 10Base-2 ?10Base-5. ? ???????? ?????? ???????????? ???????????? ??????.

Рис.1. Топология «Шина»

Пассивная топология, строится на использовании одного общего канала связи и коллективного использования его в режиме разделения времени. Нарушение общего кабеля или любого из двух терминаторов приводит к выходу из строя участка сети между этими терминаторами (сегмент сети). Отключение любого из подключенных устройств на работу сети никакого влияния не оказывает. Неисправность канала связи выводит из строя всю сеть Все компьютеры в сети “слушают” несущую и не участвуют в передаче данных между соседями. Пропускная способность такой сети снижается с увеличением нагрузки или при увеличении числа узлов.

Для соединения кусков шины могут использоваться активные устройства - повторители (repeater) с внешним источником питания.

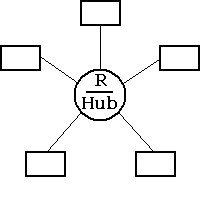

Топология “Звезда”

|

?????? ????????? (? ?.?.) ????????? ????????? ???????? ? ?????????? ????? ??????????, ??????????? ?????????????? ??? ???????????? (???????), ??? ?????(Hub).

Рис. 2. Топология “Звезда”

Концентраторы могут быть как активные, так и пассивные. Если между устройством и концентратором происходит разрыв соединения, то вся остальная сеть продолжает работать. Правда, если этим устройством был единственный сервер, то работа будет несколько затруднена. При выходе из строя концентратора сеть перестанет работать.

Данная сетевая топология наиболее удобна при поиске повреждений сетевых элементов: кабеля, сетевых адаптеров или разъемов. При добавлении новых устройств "звезда" также удобней по сравнению с топологией общая шина. Также можно принять во внимание, что 100 и 1000 Мбитные сети строятся по топологии "Звезда".

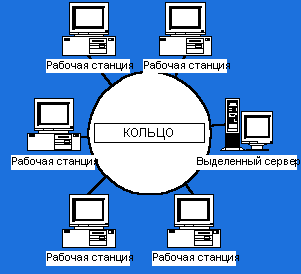

Топология “Кольцо”

Активная топология. Все компьютеры в сети связаны по замкнутому кругу. Прокладка кабелей между рабочими станциями может оказаться довольно сложной и дорогостоящей если они расположены не по кольцу, а, например, в линию. В качестве носителя в сети используется витая пара или оптоволокно. Сообщения циркулируют по кругу. Рабочая станция может передавать информацию другой рабочей станции только после того, как получит право на передачу (маркер), поэтому коллизии исключены. Информация передается по кольцу от одной рабочей станции к другой, поэтому при выходе из строя одного компьютера, если не принимать специальных мер выйдет из строя вся сеть.

Время передачи сообщений возрастает пропорционально увеличению числа узлов в сети. Ограничений на диаметр кольца не существует, т.к. он определяется только расстоянием между узлами в сети.

|

????? ??????????? ???? ????????? ????? ?????? ??????????? ?. ?. ????????? ?????????: ???????-?????, ???????-???????, ???????-???????.

Рис.3. Топология “Кольцо

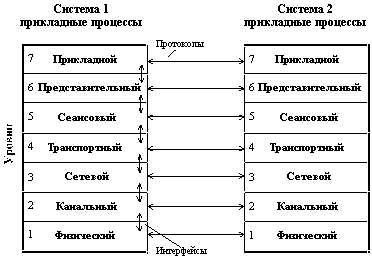

Часто на одном компьютере используются сетевые программы разных фирм, работающие одновременно. Для обеспечения совместимости программ Международная Организация по Стандартизации (ISO - International Standards Organization) разработала модель сетевой архитектуры, получившую известность как OSI-модель. Модель Взаимодействия Открытых Систем (Open Systems Interconnect) описывает структуру сетевых уровней. Не все разработчики программ в точности следуют этой модели, однако она дает основы понимания способов взаимодействия сетевых компонент. Получившая широкую известность модель OSI содержит семь дискретных уровней, каждый из которых обеспечивает выполнение определенной части сетевых функций при обмене данными между компьютерами сети, это:

![]() Физический уровень;

Физический уровень;

![]() Канальный уровень;

Канальный уровень;

![]() Сетевой уровень;

Сетевой уровень;

![]() Транспортный уровень;

Транспортный уровень;

![]() Сеансовый уровень;

Сеансовый уровень;

![]() Представительный уровень;

Представительный уровень;

![]() Прикладной уровень.

Прикладной уровень.

|

Рис. 4. Схема модели OSI.

Протокол управления передачей (ТСР)

ЧТО ТАКОЕ TCP/IP?

TCP/IP - это установка протоколов, используемых для связи компьютерных сетей и маршрутизации движения информации между большим количеством различных компьютеров. "TCP" означает "Протокол контроля передачи", а "IP" означает "Протокол межсетевого взаимодействия". Протоколы стандартизированы описанными допустимыми форматами, обработкой ошибок, передачей сообщений и стандартами связи. Компьютерные системы, которые подчиняются протоколам связи, таким как TCP/IP, могут использовать общий язык. Это позволяет им передавать сообщения безошибочно к нужным получателям, не смотря на большие различия в аппаратуре и программном обеспечении различных машин. Многие большие сети были выполнены с этими протоколами, включая DARPA сеть. Разнообразные университеты, учреждения и компьютерные фирмы связаны в глобальную сеть, которая следует протоколам TCP/IP. Тысячи индивидуальных машин подсоединены к сети. Любая машина сети может взаимодействовать с любой другой. Машины в сети называются "hosts"(главные ЭВМ) или "nodes"(узловые ЭВМ). TCP/IP обеспечивает базу для многих полезных средств, включая электронную почту, передачу файлов и дистанционную регистрацию. Электронная почта предназначена для передачи коротких текстовых файлов. Прикладные программы для передачи файлов могут передавать очень большие файлы, содержащие программы и данные. Они также могут выполнять контрольные проверки правильности передачи данных. Дистанционная регистрация позволяет пользователям одного компьютера зарегистрироваться на удаленной машине и продолжать интерактивный сеанс связи с этой машиной.

Протокол межсетевого взаимодействия (IP)

IP определяет несвязанную пакетную доставку. Эта доставка связывает одну или более пакетно-управляемые сети в глобальную сеть. Термин "несвязанную" означает, что получающая и посылающая машины не связаны собой непосредственным контуром. Здесь индивидуальные пакеты данных (дейтаграммы) маршрутизируются через различные машины глобальной сети к локальной сети-получателю и получающей машине. Таким образом, сообщения разбиваются на несколько дейтаграмм, которые посылаются отдельно. Заметьте, что несвязанная пакетная доставка сама по себе ненадежна. Отдельные дейтаграммы могут быть получены или не получены и с большой вероятностью могут быть получены не в том порядке, в котором они были посланы. TCP увеличивает надежность. Дейтаграмма состоит из заголовка, информации и области данных. Заголовок используется для маршрутизации и процесса дейтаграммы. Дейтаграмма может быть разбита на малые части в зависимости от физических возможностей локальной сети, по которой она передается. (Когда шлюз посылает дейтаграмму к локальной сети, которая не может разместить дейтаграмму как единый пакет, она должна быть разбита на части, которые достаточно малы для передачи по этой сети). Заголовки фрагментов дейтаграммы содержат информацию, необходимую для сбора фрагментов в законченную дейтаграмму. Фрагменты необязательно прибывают по порядку, в котором они были посланы; программный модуль, выполняющий IP протокол на получающей машине, должен собирать фрагменты в исходную дейтаграмму. Если какие-либо фрагменты утеряны, полная дейтаграмма сбрасывается.

Протокол контроля передачи (TCP)

Протокол контроля передачи данных (TCP) работает совместно с IP для обеспечения надежной доставки. Он предлагает средства обеспечения надежности того, что различные дейтаграммы, составляющие сообщения, собираются в правильном порядке на принимающей машине и что некоторые пропущенные дейтаграммы будут посланы снова, пока они не будут приняты правильно. Первая цель TCP -это обеспечение надежности, безопасности и сервиса виртуального контура связи между парами связанных процессов на уровне ненадежных внутрисетевых пакетов, где могут случиться потери, уничтожение, дублирование, задержка или потеря упорядоченности пакетов. Таким образом, обеспечение безопасности, например, такой как ограничение доступа пользователей, к соответствующим машинам, может быть выполнено посредством TCP. TCP касается только общей надежности. Имеется несколько соображений относительно возможности получения надежного сервиса дейтаграмм. Если дейтаграмма послана через локальную сеть к удаленной главной машине, то промежуточные сети не гарантируют доставку. Кроме того, посылающая машина не может знать маршрут передачи дейтаграммы. Надежность пути "источник-приемник" обеспечивается TCP на фоне ненадежности среды. Это делает TCP хорошо приспособленной к широкому разнообразию приложений многомашинных связей. Надежность обеспечивается посредством контрольной суммы (коды обнаружения ошибок) последовательных чисел в заголовке TCP, прямого подтверждения получения данных и повторной передачи неподтвержденных данных.

ПОНЯТИЕ УРОВНЯ ПРОТОКОЛА.

Протоколы связи программного обеспечения поделены на различные уровни, где самый низкий уровень - это аппаратный уровень, который физически передает данные, а самый высокий уровень - это прикладная программа на главной машине. Каждый уровень отличается своим комплексом прав и ни один протокол не может включать все задачи различных уровней. Как обсуждалось ранее, IP - протокол межсетевых связей имеет дело с маршрутизацией дейтаграмм, в то время как TCP - протокол контроля передачи, который имеет выше уровень, чем IP, предоставляет надежную передачу сообщений, разделенных на дейтаграммы. Прикладные программы, в свою очередь, полагаются на TCP при посылке информации к машине-получателю. В прикладных программах используют TCP/IP, чтобы обеспечить полную дуплексную виртуальную связь между машинами. Фактически, вся информация поделена на дейтаграммы, которые затем могут быть фрагментированы при дальнейшей передаче. Модули программного обеспечения, выполняющие IP, затем снова собирают отдельные дейтаграммы. В то время как модули, выполняющие TCP, обеспечивают, что различные дейтаграммы снова соберутся в том порядке, в каком они были посланы. Существует несколько высокоуровневых специальных протоколов для специфических приложений, таких как telnet (TC) и ftp (TC) и протоколов для таких функций сети, таких как управление шлюзами. В этом руководстве, однако, есть ссылки на эти протоколы как на программы и сервис.

DHCP: искусство управления IP-адресами

Появление протокола Dynamic Host Configuration Protocol (DHCP) заметно упростило жизнь сетевых администраторов. Если раньше IP-адреса приходилось задавать вручную (хорошо еще, если с центральной консоли), то теперь эта процедура выполняется автоматически.

Протокол DHCP был предложен в 1993 г., его развитием занимается специальная рабочая группа (DHC WG), входящая в состав IETF. Наиболее полное современное описание DHCP содержится в документе RFC 2131 (март 1997 г.), который пришел на смену более ранним редакциям RFC 1531 и 1541. В настоящее время DHCP имеет статус предварительного стандарта.

DHCP появился не на пустом месте - различные схемы управления IP-адресами в сетевой среде предлагались и раньше. Однако эти схемы имеют, по крайней мере, один из двух недостатков - не допускают динамического назначения IP-адресов либо позволяют передавать от сервера на станцию-клиент лишь небольшое число параметров конфигурации.

При разработке протокола DHCP преследовалась цель устранить оба ограничения. Требовался механизм, который позволил бы ликвидировать стадию ручного конфигурирования компьютеров, поддерживал многосегментные сети, не требуя наличия DHCP-сервера в каждой подсети, не конфликтовал с существующими сетевыми протоколами и компьютерами, имеющими статичную конфигурацию, был способен взаимодействовать с ретранслирующими агентами протокола BOOTP и обслуживать BOOTP-клиентов, наконец, допускал управление передаваемыми параметрами конфигурации. Что касается более узких задач, то DHCP должен был обеспечивать уникальность сетевых адресов, используемых разными компьютерами сети в данный момент, сохранение прежней конфигурации клиентской станции после перезагрузки клиента или сервера, автоматическое присвоение параметров конфигурации вновь подключенным машинам.

Как это работает

Когда на клиентской машине выполняется программа dhclient, являющаяся клиентом DHCP, она начинает широковещательную рассылку запросов на получение настроечной информации. По умолчанию эти запросы делаются на 68 порт UDP. Сервер отвечает на UDP 67, выдавая

клиенту адрес IP и другую необходимую информацию, такую, как сетевую маску, маршрутизатор и серверы DNS. Вся эта информация дается в форме "аренды" DHCP и верна только определенное время (что настраивается администратором сервера DHCP). При таком подходе устаревшие адреса IP тех клиентов, которые больше не подключены к сети, могут быть автоматически, использоваться повторно.

Клиенты DHCP могут получить от сервера очень много информации. Подробный список находится в странице Справочника dhcp-options.

Принципы архитектуры и формат сообщений

|

?????? ????????? DHCP ?????????? ?? ???????????? ????? ??????-??????. ? ???? ???????? ????????? ?????????? ????, ??????????? ???????? IP-?????? ? ??? ?????????? ?????? (lease), ? DHCP-??????? ????????? ??????? ???????????, ??????? ?????? ??????, ???????????? ?? ????????????? ? ???????? ???????? ????????? ????????? ????????????. ?????? ???????????? ??? ????????? ??????? ?, ????? ????, ????? ??????????? ??????????????? ???? ??????. ?????????????? DHCP-???????? ?? ?????????-????????? ?????????????? ????? ?????? ???????????.

Рис. 1. Формат сообщения DHCP (в скобках - размер поля в байтах)