Контрольная работа: Методы и средства защиты информации от несанкционированного доступа. Методы и средства защиты от компьютерных вирусов

в период неактивности компонентов системы (в нерабочее время, во время плановых перерывов в ее работе, перерывов для обслуживания и ремонта и т.п.);

как в процессе функционирования АИТУ, так и в период неактивности компонентов системы.

4. По месту действия нарушители могут быть:

не имеющие доступа на контролируемую территорию организации;

действующие с контролируемой территории без доступа в здания и сооружения;

действующие внутри помещений, но без доступа к техническим средствам АИТУ;

действующие с рабочих мест конечных пользователей (операторов) АИТУ;

имеющие доступ в зону данных (баз данных, архивов и т.п.);

имеющие доступ в зону управления средствами обеспечения безопасности АИТУ.

При этом могут учитываться следующие ограничения и предположения о характере действий возможных нарушителей:

работа по подбору кадров и специальные мероприятия затрудняют возможность создания коалиций нарушителей, т.е. объединения (сговора) и целенаправленных действий по преодолению подсистемы защиты двух и более нарушителей;

нарушитель, планируя попытку несанкционированного доступа к информации, скрывает свои неправомерные действия от других сотрудников;

несанкционированный доступ к информации может быть следствием ошибок пользователей, администраторов, эксплуатирующего и обслуживающего персонала, а также недостатком принятой технологии обработки информации и т.д.

Определение конкретных значений характеристик возможных нарушителей в значительной степени субъективно. Модель нарушителя, построенная с учетом особенностей конкретной предметной области и технологии обработки информации, может быть представлена перечислением нескольких вариантов его облика. Каждый вид нарушителя должен быть охарактеризован значениями характеристик, приведенных выше.

Методы и средства защиты

информация защита безопасность утечка

Проблема создания системы защиты информации включает две взаимодополняющие задачи: 1) разработка системы защиты информации (ее синтез); 2) оценка разработанной системы защиты информации. Вторая задача решается путем анализа ее технических характеристик с целью установления, удовлетворяет ли система защиты, информации комплексу требований к данным системам. Такая задача в настоящее время решается почти исключительно экспертным путем с помощью сертификации средств защиты информации и аттестации системы защиты информации в процессе ее внедрения.

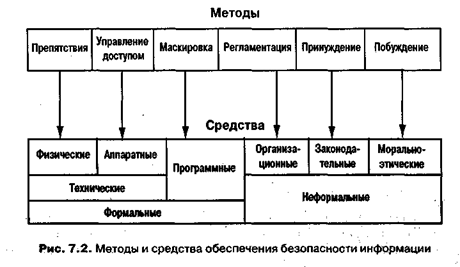

Методы и средства обеспечения безопасности информации показаны на рис. 2. Рассмотрим основное содержание представленных методов защиты информации, которые составляют основу механизмов защиты.

Рис. 2

Препятствия - методы физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т.д.).

Управление доступом - метод защиты информации регулированием использования всех ресурсов компьютерной информационной системы (элементов баз данных, программных и технических средств). Управление доступом включает следующие функции защиты:

идентификацию пользователей, персонала и ресурсов системы (присвоение каждому объекту персонального идентификатора);

опознание (установление подлинности) объекта или субъекта по предъявленному им идентификатору;

проверку полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту);

разрешение и создание условий работы в пределах установленного регламента;

регистрацию (протоколирование) обращений к защищаемым ресурсам;

регистрацию (сигнализация, отключение, задержка работ, отказ в запросе) при попытках несанкционированных действий.

Маскировка - метод защиты информации путем ее криптографического закрытия. Этот метод широко применяется за рубежом как при обработке, так и при хранении информации, в том числе на дискетах. При передаче информации по каналам связи большой протяженности данный метод является единственно надежным.