Курсовая работа: Предметная область информационной безопасности

-- “компьютерные вирусы” – небольшие программы, которые после внедрения в ЭВМ самостоятельно распространяются путем создания своих копий, а при выполнении определенных условий оказывают негативное воздействие на КС [8; 58];

-- “черви” – программы, которые выполняются каждый раз при загрузке системы, обладающие способностью перемещаться в КС или сети и самовоспроизводить копии. Лавинообразное размножение программ приводит к перегрузке каналов связи, памяти, а затем к блокировке системы;

-- “троянские кони” – программы, которые имеют вид полезного приложения, а на деле выполняют вредные функции (разрушение программного обеспечения, копирование и пересылка злоумышленнику файлов с конфиденциальной информацией и т.п.).

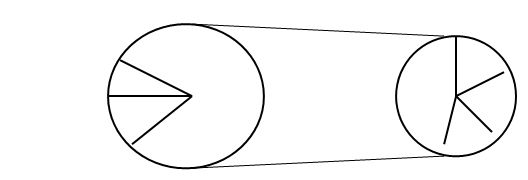

Кроме указанных выше угроз безопасности, существует также угроза утечки информации, которая с каждым годом становится все более значимой проблемой безопасности. Чтобы эффективно справляться с утечками, необходимо знать каким образом они происходят (рис.2) [10; 29].

Рис.2 Распределение утечек по основным типам угроз

На четыре основных типа утечек приходится подавляющее большинство (84%) инцидентов, причем половина этой доли (40%) приходится на самую популярную угрозу – кражу носителей. 15% составляет инсайд. К данной категории относятся инциденты, причиной которых стали действия сотрудников, имевших легальный доступ к информации. Например, сотрудник не имел права доступа к сведениям, но сумел обойти системы безопасности. Или инсайдер имел доступ к информации и вынес ее за пределы организации. На хакерскую атаку также приходится 15% угроз. В эту обширную группу инцидентов попадают все утечки, которые произошли вследствие внешнего вторжения. Не слишком высокая доля хакерских вторжений объясняется тем, что сами вторжения стали незаметнее. 14% составила веб-утечка. В данную категорию попадают все утечки, связанные с публикацией конфиденциальных сведений в общедоступных местах, например, в Глобальных сетях. 9% - это бумажная утечка. По определению бумажной утечкой является любая утечка, которая произошла в результате печати конфиденциальных сведений на бумажных носителях. 7% составляют другие возможные угрозы. В данную категорию попадают инциденты, точную причину которых установить не удалось, а также утечки, о которых стало известно постфактум, после использования персональных сведений в незаконных целях.

Кроме того, в настоящее время активно развивается фишинг – технология Интернет-мошенничества, которая заключается в краже личных конфиденциальных данных, таких как пароли доступа, номера кредитных карт, банковских счетов и другой персональной информации. Фишинг (от анг. Fishing - рыбалка) расшифровывается как выуживание пароля и использует не технические недостатки КС, а легковерность пользователей Интернета. Злоумышленник закидывает в Интернет приманку и “вылавливает всех рыбок” – пользователей, которые на это клюнут [9; 54].

Не зависимо от специфики конкретных видов угроз, информационная безопасность должна сохранять целостность, конфиденциальность, доступность. Угрозы нарушения целостности, конфиденциальности и доступности являются первичными. Нарушение целостности включает в себя любое умышленное изменение информации, хранящейся в КС или передаваемой из одной системы в другую. Нарушение конфиденциальности может привести к ситуации, когда информация становится известной тому, кто не располагает полномочия доступа к ней. Угроза недоступности информации возникает всякий раз, когда в результате преднамеренных действий других пользователей или злоумышленников блокируется доступ к некоторому ресурсу КС.

Еще одним видом угроз информационной безопасности является угроза раскрытия параметров КС. В результате ее реализации не причиняется какой-либо ущерб обрабатываемой в КС информации, но при этом существенно усиливаются возможности проявления первичных угроз.

3. Методы и средства защиты информации

3.1 Общая характеристика средств и методов защиты

Противодействие многочисленным угрозам информационной безопасности предусматривает комплексное использование различных способов и мероприятий организационного, правового, инженерно-технического, программно-аппаратного, криптографического характера и т.п.

Организационные мероприятия по защите включают в себя совокупность действий по подбору и проверке персонала, участвующего в подготовке и эксплуатации программ и информации, строгое регламентирование процесса разработки и функционирования КС [5; 417].

К правовым мерам и средствам защиты относятся действующие в стране законы, нормативные акты, регламентирующие правила обращения с информацией и ответственность за их нарушение.

Инженерно-технические средства защиты достаточно многообразны и включают в себя физико-технические, аппаратные, технологические, программные, криптографические и другие средства. Данные средства обеспечивают следующие рубежи защиты: контролируемая территория, здание, помещение, отдельные устройства вместе с носителями информации.

Программно-аппаратные средства защиты непосредственно применяются в компьютерах и компьютерных сетях, содержат различные встраиваемые в КС электронные, электромеханические устройства. Специальные пакеты программ или отдельные программы реализуют такие функции защиты, как разграничение и контроль доступа к ресурсам, регистрация и анализ протекающих процессов, событий, пользователей, предотвращение возможных разрушительных воздействий на ресурсы и другие [6; 87].

Суть криптографической защиты заключается в приведении (преобразовании) информации к неявному виду с помощью специальных алгоритмов либо аппаратных средств и соответствующих кодовых ключей.

3.2 Защита информации от случайных угроз

Для блокирования (парирования) случайных угроз безопасности в КС должен быть решен комплекс задач (рис.3).

Рис.3 Задачи защиты информации в КС от случайных угроз

Дублирование информации является одним из самых эффективных способов обеспечения целостности информации. Оно обеспечивает защиту информации, как от случайных угроз, так и от преднамеренных воздействий. Для дублирования информации могут применяться не только несъемные носители информации или специально разработанные для этого устройства, но и обычные устройства со съемными машинными носителями. Распространенными методами дублирования данных в КС являются использование выделенных областей памяти на рабочем диске и зеркальных дисков (жесткий диск с информацией, идентичной как на рабочем диске).

Под надежностью понимается свойство системы выполнять возложенные на нее функции в определенных условиях обслуживания и эксплуатации [7; 77]. Надежность КС достигается на этапах разработки, производства, эксплуатации. Важным направлением в обеспечении надежности КС является своевременное обнаружение и локализация возможных неисправностей в работе ее технических средств. Значительно сократить возможности внесения субъективных ошибок разработчиков позволяют современные технологии программирования.

Отказоустойчивость – это свойство КС сохранять работоспособность при отказах отдельных устройств, блоков, схем. Известны три основных подхода к созданию отказоустойчивых систем: простое резервирование (использование устройств, блоков, узлов, схем, только в качестве резервных); помехоустойчивое кодирование информации (рабочая информация дополняется специальной контрольной информацией-кодом, которая позволяет определять ошибки и исправлять их); создание адаптивных систем, предполагающих сохранение работоспособного состояния КС при некотором снижении эффективности функционирования в случаях отказов элементов.

Блокировка ошибочных операций . Ошибочные операции в работе КС могут быть вызваны не только случайными отказами технических и программных средств, но и ошибками пользователей и обслуживающего персонала. Для блокировки ошибочных действий используются технические и аппаратно-программные средства, такие как блокировочные тумблеры, предохранители, средства блокировки записи на магнитные диски и другие.

Оптимизация . Одним из основных направлений защиты информации является сокращение числа ошибок пользователей и персонала, а также минимизация последствий этих ошибок. Для достижения этих целей необходимы: научная организация труда, воспитание и обучение пользователей и персонала, анализ и совершенствование процессов взаимодействия человека и КС [6; 91].

Минимизация ущерба . Предотвратить стихийные бедствия человек пока не в силах, но уменьшить последствия таких явлений во многих случаях удается. Минимизация последствий аварий и стихийных бедствий для объектов КС может быть достигнута путем: правильного выбора места расположения объекта (вдали от мест, где возможны стихийные бедствия); учета возможных аварий и стихийных бедствий при разработке и эксплуатации КС; организации своевременного оповещения о возможных авариях; обучение персонала борьбе со стихийными бедствиями и авариями, методам ликвидации их последствий.

3.3 Защита КС от несанкционированного вмешательства