Реферат: Криптологія

1. Математична модель інформаційної системи

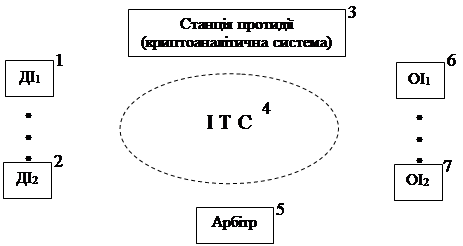

На рис. 1 наведена спрощена структурна схема інформаційної системи.

|

Рисунок 1.

Основним призначенням інформаційної системи є надання користувачам (системи, інформації) послуг в використанні різних задач (наприклад, бізнес, банк, послуги).

Причому, ставиться задача мінімізації втрат в цій системі. В системі розглядається 4 типи об’єктів:

1) джерела та одержувачі інформації;

2) інформаційно-телекомунікаційна система;

3) криптоаналітична система (сукупність порушників і/або зловмисників);

4) арбітр, задача якого полягає в розбиранні та прийнятті рішень в системі.

Зловмисник – навмисно реалізує погрози з метою нанесення втрат системі.

Погроза – потенційно існуюча небезпека нанесення втрат в системі, в результаті реалізації деяких дій порушниками та зловмисниками. Існують такі типи загроз:

- порушення конфіденційності;

- порушення цілісності;

- порушення доступності;

- порушення спостережливості.

Погрози бувають активні і пасивні.

Пасивна – погроза, у результаті реалізації якої не змінюється інформаційний стан системи, але збиток наноситься.

Активна – зміна інформаційного стану системи.

Конфіденційність інформації – захищеність інформації від неавторизованого доступу та спроб розкриття її змісту, що здійснюється порушниками та зловмисниками.

Цілісність інформації – властивість захищеності інформації від навмисної або ненавмисної зміни змісту цієї інформації (модифікування) або викривлення змісту інформації.

Доступність користувачів системи поділяється на авторизованих або порушників. При цьому, користувачі мають різні права доступу та різні повноваження.

Доступність інформації (ресурсів) – можливість доступу авторизованих користувачів до інформації або ресурсів, з необхідною якістю за деякий ∆ час та виконання операцій, які йому дозволені.

Спостережливість – властивість захищеності інформації (ресурсів) в середовищі, яка заключається в тому, що:

- всі об’єкти (суб’єкти) ідентифікуються;

- виконується розмежування повноважень по рівням доступу до інформації;

- визначаються і блокуються загрозливі дії;

елемент неспростовності і можливість доведення усіх дій, які виконувались об’єктами (суб’єктами) в процесі інформаційних відношень.

Ідентифікація – процедура присвоєння об’єктам (суб’єктам) унікальних імен, кодів тощо.

2. Математична модель захищеної інформаційної системи

--> ЧИТАТЬ ПОЛНОСТЬЮ <--