Реферат: Криптосистеми

Nвар – кількість команд, операцій для рішення задачі криптоаналізу.

g - продуктивність криптосистеми, вар/сек.

k – коефіцієнт кількості сек/рік ![]()

Рр – імовірність рішення задачі.

ВР і ДС повинні задовольняти. До доказово стійких перетворень відносять перетворення з відкритими ключами, з відкритим поширенням ключів і т.д. У цих системах задача криптоаналізу полягає в рішенні якоїсь іншої математичної задачі. Обчислювально стійкі системи реалізуються за рахунок застосування симетричних криптоперетворень.

![]()

![]()

У симетричних криптосистемах ключ зашифрування або збігається з ключем розшифрування, або обчислюється один з іншого з поліноміальною складністю.

![]()

Поліноміальна складність

Нехай n – розмірність вхідних даних, що підлягають криптоперетворенню і нехай t(n) є складність перетворення цих даних у сек. тактах, командах. Складність називають поліноміальної, якщо вона представлена:

![]()

![]() - набір констант.

- набір констант.

![]() - експонентна складність

- експонентна складність

В даний час як функцію f реалізуючої криптоперетворення використовуються афінні шифри.

Афінне перетворення – перетворення, яке можна одержати комбінуючи рухи, дзеркальні відображення і гомотепію в напрямку координатних осей.

Гомотепія – перетворення простору чи площини щодо точки по направляючим осях з коефіцієнтами.

До афінних шифрів відносяться шифри зрушення, лінійні афінні шифри.

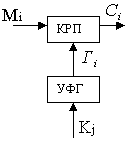

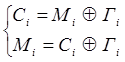

У потокових криптоперетвореннях об'єктами взаємодії є символи повідомлення Мi і символи ключа Kj, причому з використанням символів ключа формується Гi.

Мi , Kj , ![]()

![]()

|

??? 1

Розшифрування:

![]()

При обчисленні необхідно строго синхронізувати по i, тобто: Гi при розшифруванні і зашифруванні та сама.

М – ічне шифрування (по mod).

Приклад:

![]()

Двійкове гамування

Гi повинна породжуватися псевдовипадковим чи випадковим процесом. Реалізація процесу повинна залежати від вихідного ключа.

Правильне розшифрування виконується за умови, що відправник і одержувач використовують той самий ключ, вони можуть сформувати однакові гами. Необхідно забезпечити синхронізацію по i.

Симетричні криптоперетворення, якщо або: