Контрольная работа: Структурні елементи цифрової системи передачі інформації

П3 П2 П1 I4 I3 I2 I1

0 0 0 0 0 0 0

0 0 1 0 0 0 1

0 1 1 0 0 1 0

0 1 0 0 0 1 1

1 1 0 0 1 0 0

1 1 1 0 1 0 1

1 0 1 0 1 1 0

1 0 0 0 1 1 1

1 0 0 1 0 0 0

1 0 1 1 0 0 1

1 1 1 1 0 1 0

1 1 0 1 0 1 1

0 1 0 1 1 0 0

0 1 1 1 1 0 1

0 0 1 1 1 1 0

0 0 0 1 1 1 1

Пiдчеркнутими в представленiй матрицi вважаються найбiльше лiнiйно незалежними, а отже i вони Е найбiльше ефкетивними.

Представленi коди вважаються перешкодостiйкими саме тому, що сума по модулю2 даЕ порядок iз трьох одиниць, а як вiдомо, що при перевiрцi наявнiсть одиниць, як перевiрочних. Але ця дiя виконуЕться в демодуляторi та декодерi.

Розглянемо принцип перетворення коду двiйкових послiдовностi, значення яких у 16-вiй формi

5 та А,у двiйковiй формi вони записуються як

1 1 1 0 1 0 1,а також 1 1 1 1 0 1 0

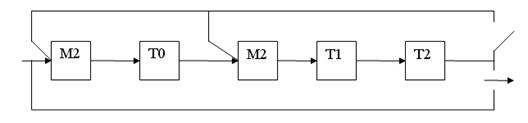

2) функціональна схема кодера завадостійкого коду представлена на рис.2.3

Рисунок 2.3 - Функціональна схема кодера

На рисунку М2 – суматори по модулю 2, Т – чарунки пам’яті регістру зсуву.

3) Надмірність отриманого коду визначається як відношення кількості перевірочних розрядів до загальної кількості символів закодованого повідомлення

![]()

де k – перевірочні розряди, m – інформаційні розряди, n – довжина кодової комбінації.